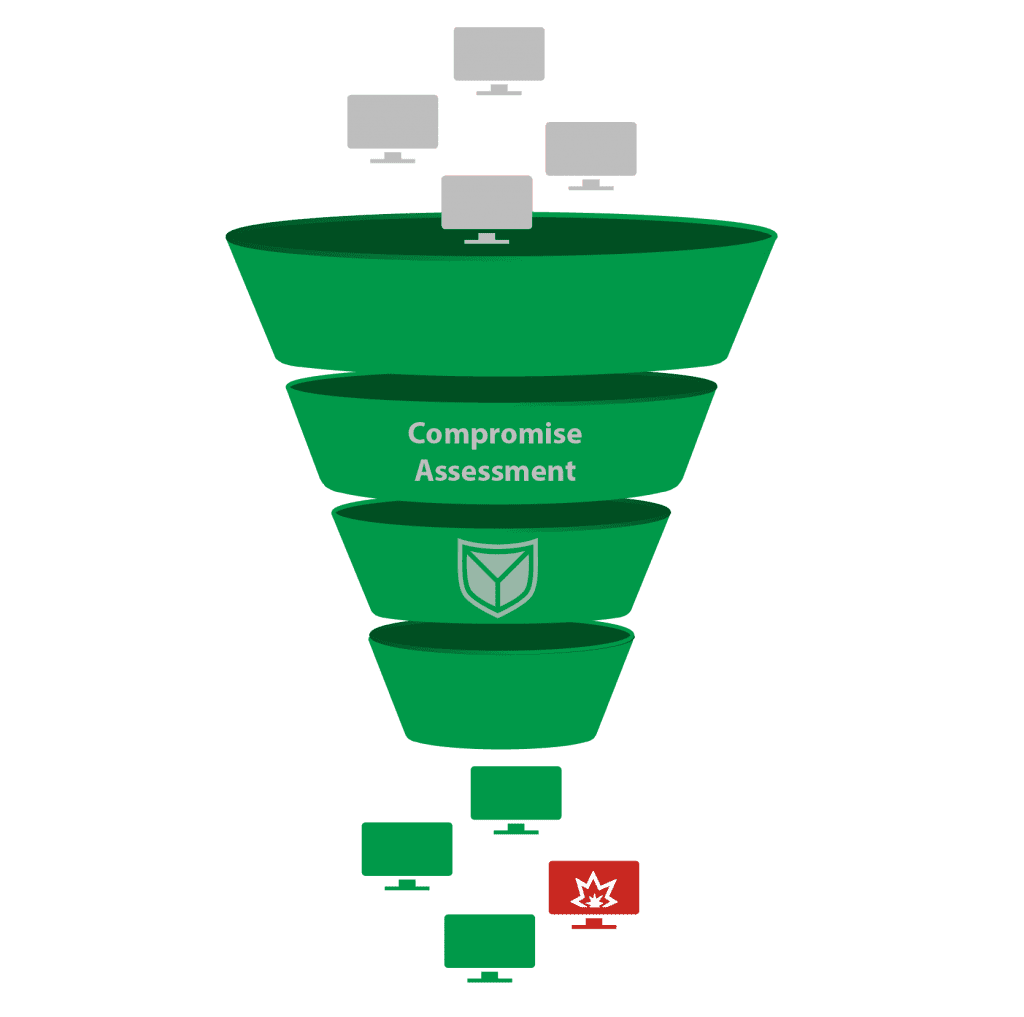

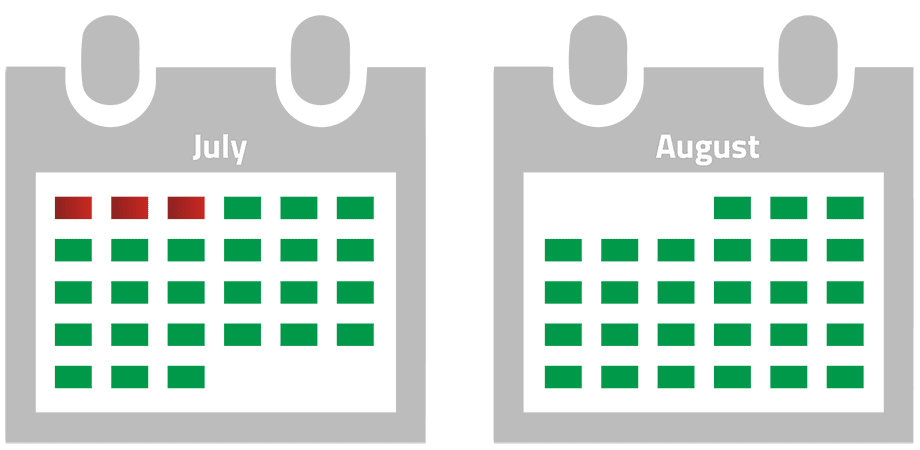

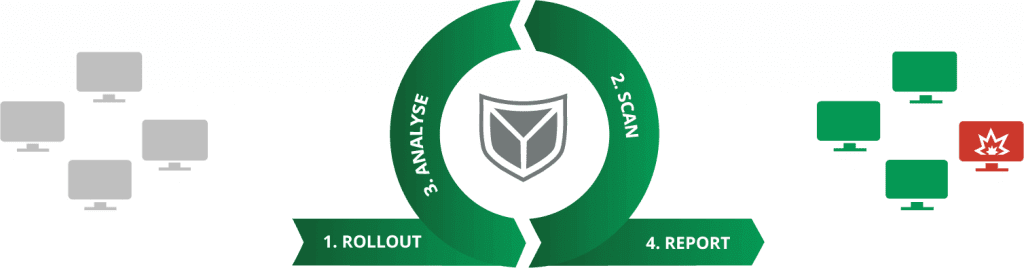

Ohne die regelmäßige Nutzung forensischer Methoden und Werkzeuge zur Überprüfung von IT-Systemen dauert es laut Untersuchungen bekannt gewordener Cyberangriffe mehrere Monate, bevor eine Kompromittierung erkannt wird.

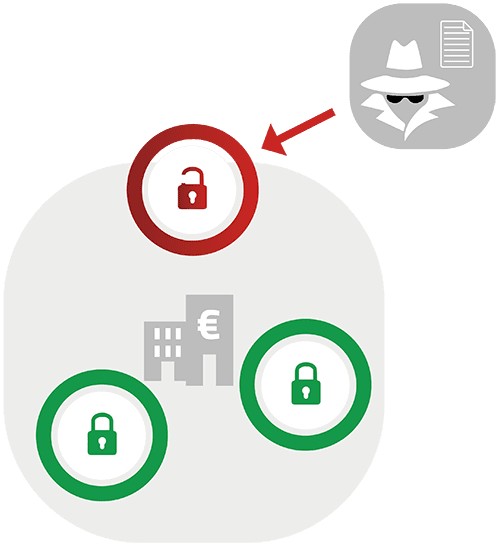

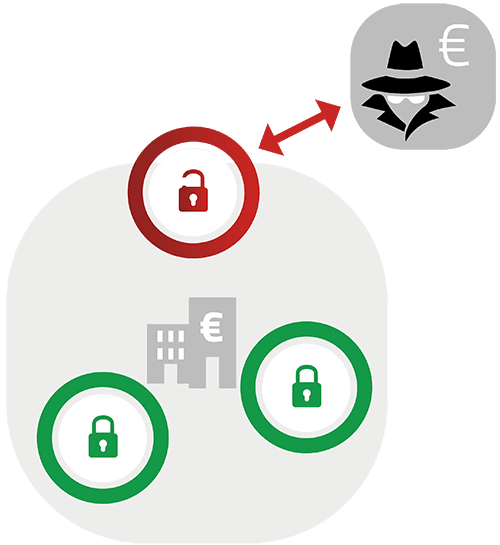

Bleibt eine Kompromittierung unentdeckt, ist es nur eine Frage der Zeit, bevor sich ein Angreifer Zugriff auf Ihre kritischsten Systeme und Daten verschafft und hoher Schaden entsteht.