Inhalt

Phishing kann für viele Zwecke eingesetzt werden und dient immer häufiger als Türöffner für Folgeangriffe mit Malware wie bspw. Ransomware.

Phishing kann nochmals in mehrere Unterkategorien eingeteilt werden. Nachfolgend wollen wir neben dem bekanntesten Spray-and-Pray-Phsihing, Man-in-the-Middle-Phishing, Spear-Phishing und Dynamit-Phishing betrachten, da dies die am weitesten verbreiteten Arten sind, mit denen Unternehmen angegriffen werden.

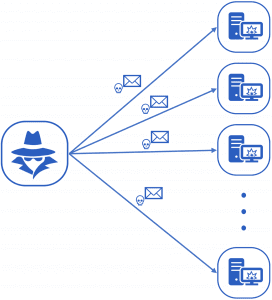

Spray-and-Pray-Phishing

Das Spray-and-Pray-Phishing funktioniert wie ein großes Fangnetz. Es werden Millionen an E-Mails meist minderer Qualität versendet in der Hoffnung, dass ein Bruchteil der Empfänger darauf eingeht. Für gewöhnlich funktioniert diese Vorgehensweise sehr gut, wenn kein bestimmtes Ziel angegriffen werden soll. Die E-Mails enthalten meist Links auf eine gefälschte Webseite, welche ein Anmeldeformular bereitstellt. Gibt das Opfer seine Anmeldedaten auf dieser Webseite ein, werden diese direkt an den Angreifer weitergeleitet.

Man-in-the-Middle-Phishing

Phishing Angriffe können auch als Man-in-the-Middle umgesetzt werden. D.h. in der E-Mail wird das Opfer nicht mehr aufgefordert seine Bankdaten preiszugeben, stattdessen fungiert der Angreifer als Mittelsmann zwischen Bank und Kunden. Dabei wird das Opfer dazu gebracht eine Malware zu installieren. Alternativ versucht der Angreifer direkt die Kontodaten des E-Mail-Kontos zu bekommen, um im Nachhinein die Kommunikation mit der Bank zu manipulieren. Damit kann ein Angreifer auch moderne Sicherheitssysteme wie das iTAN-Verfahren umgehen. Weitere Informationen dazu finden Sie im Artikel unseres Incident Response Diarys.

Spear-Phishing

Spear-Phishing ist eine Art des Phishings, die stark auf eine Zielperson zugeschnitten ist. Dabei werden zuerst Informationen über das Opfer auf verschiedenen Wegen gesammelt. Dazu zählen z.B. Soziale Netzwerke, Daten Leaks und Kontaktinformationen wie Namen Webseiten oder die Wohnanschrift. Diese Informationen werden in der E-Mail verwendet, um diese täuschend echt aussehen zu lassen. Spear-Phishing wird jedoch selten zum Erlangen von Bankdaten eingesetzt, sondern sind meist Teil einer komplexeren Operation, die bspw. das Ziel hat, die Unternehmensnetzwerke zu infiltrieren.

Dynamite-Phishing

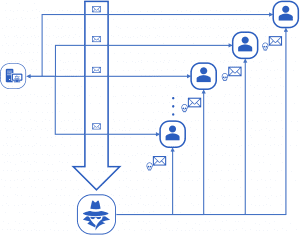

Ein großer Trend der letzten Jahre ist das sogenannte Dynamite-Phishing.

Wirklich bekannt wurde diese Art des Phishings durch die Malware-Familie Emotet.

Emotet besitzt ein Modul, welches auf einem infizierten System alle Mailunterhaltungen ausspioniert und an die eigenen Server weiterleitet. Anschließend werden E-Mail-Unterhaltungen, welche insbesondere Links und Dateianhänge enthalten, ausgewählt und so manipuliert, dass anstatt der gewünschten Datei ein Word-Dokument heruntergeladen wird, das Emotet nachladen kann. Diese E-Mails werden dann wiederum in die Unterhaltung eingespielt. Somit kann sich die Malware auf weitere Systeme verbreiten.

Schutz vor Phishing

Um das eigene Unternehmen vor Phishing zu schützen, muss in erster Linie das Bewusstsein unter den Mitarbeiten geschaffen werden. Dies kann über Workshops, Phishing Simulation oder Unternehmens Policys geschehen. Als hilfreich hat sich eine Phishing-Weiterleitung erwiesen, die den Mitarbeitern erlaubt, verdächtige E-Mails direkt an eine interne oder externe Analyse Abteilung zu übermitteln. Diese kann die E-Mails untersuchen und dem betroffenen Mitarbeiter Rückmeldung geben. Durch das Einblenden einer “Phishing Melden” Schaltfläche in Outlook wird dem Mitarbeiter bei jedem Betrachten einer E-Mail ins Bewusstsein gerufen, dass es sich um eine Phishing-E-Mail handeln könnte. Weiterhin ist wichtig, die Mitarbeiter dahingehend zu schulen, dass diese bei jeder E-Mail den Absender überprüfen und niemals persönliche oder Unternehmensdaten leichtfertig eingeben.

Sie wünschen für Ihr Unternehmen eine Beratung vom Experten? Dann treten Sie mit uns in Kontakt!