Inhalt

Künstliche Intelligenz ist ein viel diskutiertes Thema. Sie bietet große Chancen, birgt offensichtlich aber auch Risiken. Und auch in Bezug auf die IT-Sicherheit hat sie zwei Gesichter. Denn KI-basierte Methoden eignen sich sowohl für Angriffe als auch zur Verteidigung. Unbestritten ist jedoch, dass Künstliche Intelligenz schon bald eine Schlüsselrolle in der Cybersicherheit spielen wird.

Was ist die Stärke von KI?

Einfach erklärt soll Künstliche Intelligenz Computer in die Lage versetzen, wie ein Mensch zu lernen und zu denken. Aus Sicht der IT-Sicherheit ist dabei vor allem die Teildisziplin maschinelles Lernen interessant. Denn damit lassen sich Verfahren entwickeln, die Muster und Regelmäßigkeiten in Daten erkennen und Zusammenhänge herstellen. Durch diese Fähigkeit können Abwehrsysteme ein generalisiertes Verständnis entwickeln, um Entscheidungen oder Vorhersagen zu treffen. Wir Security-Experten erhalten dadurch einen verhaltensbasierten Blick auf die von uns überwachte Umgebung, was gerade in dynamischen und komplexen Bedrohungsszenarien von großem Wert ist. Das gilt umso mehr, als logischerweise auch die Angreifer KI-Methoden einsetzen.

Wie Angreifer KI nutzen können

Den Cyber-Kriminellen eröffnet die Künstliche Intelligenz vielfältige Anwendungsmöglichkeiten, um ihren kriminellen Vorhaben nachzugehen. So eignen sich offensive KI-Methoden beispielsweise für Phishing, Malware oder Brute Force-Attacken. Mit Hilfe unterliegender Technologien, auf denen ChatGPT und weitere KI-Tools aufsetzen, lassen sich Phishing-E-Mails noch persönlicher und überzeugender gestalten. In Kombination mit Social Engineering können darüber hinaus bestimmte User noch gezielter angesprochen und zur gewünschten Interaktion verleitet werden. In der Fachliteratur sind bereits zahlreiche offensive KI-Methoden beschrieben worden, die Technologien wie Long-Short-Term Memory Networks (LSTM), Generative Adversarial Networks (GANs) oder so genannte Transformer für unterschiedliche Einsatzszenarien verwenden.

Schlagkräftigere Malware und Brute-Force-Attacken

Eine weitere, in der Fachliteratur beschriebene Angriffsmethode ist KI-basierte Malware. Auch wenn die Komplexität des Schadcodes noch überschaubar ist, zeichnet sich das dadurch gesteigerte Gefahrenpotential ab. Dies gilt insbesondere in Bezug auf polymorphe Schadprogramme, die ihren Code bei jedem Angriff verändern und dadurch nicht von signaturbasierten Schutzmechanismen erkannt werden. Außerdem rechnet die Fachwelt mit wirkungsvolleren Brute-Force-Angriffen, die intelligente Testverfahren nutzen, um Passwörter schneller zu erraten. Dabei kommen beispielsweise selbstlernende Algorithmen und eine Kennwortdatenbank aus früheren Angriffen zum Einsatz, um sich in kürzerer Zeit unerlaubt Zugriff auf Netzwerke und IT-Systeme zu verschaffen.

Wie bereits an diesen wenigen Beispielen erkennbar ist, zeichnet sich ein genereller Trend von zunehmenden Einsatzmöglichkeiten der KI für Angriffszwecke ab, wobei sich auch viele bekannte Angriffsarten durch Kombination mit KI-Methoden effektiver und effizienter ausführen lassen.

Offensive KI spürt Zero-Day-Exploits auf

Verschärft werden könnte die Bedrohungslage weiterhin durch offensive KI-Techniken, die ihre Ziele mehr oder weniger autonom verfolgen. Wie ein selbstfahrendes Auto, das eigenständig seinen Weg von A nach B findet, könnten sich intelligente Schadprogramme auf der Suche nach Schwachstellen durch die digitale Landschaft bewegen. Indem sie nicht nur die gegebene Datenwelt neu interpretieren, könnten sie selbstständig bisher unbekannte Sicherheitslücken, sogenannte Zero-Day-Exploits, entdecken und für kriminelle Zwecke ausnutzen. Auch auf diese verschärfte Bedrohungslage müssen sich Unternehmen einstellen.

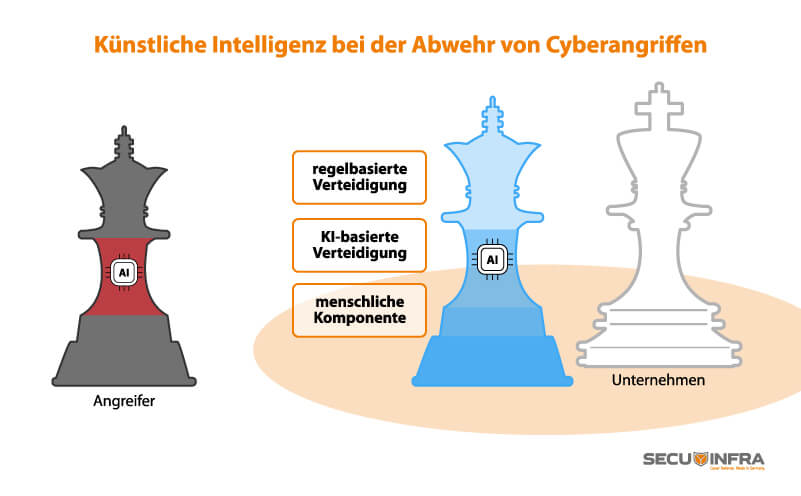

Defensive KI-Strategien als Gegenmaßnahme

Angesichts der neuen Möglichkeiten durch KI und der riesigen Bedrohungsdimension liegt es auf der Hand, dass Künstliche Intelligenz als defensives Werkzeug zur Verbesserung der Erkennungs- und Abwehrfähigkeit von Unternehmen an Bedeutung gewinnen wird. Mehr noch: Über kurz oder lang werden sich defensive KI-Methoden als alternativlos erweisen, wenn sich unsere Kunden gegen hochentwickelte Angriffe wappnen wollen. Dabei bauen auch defensive KI-Methoden auf der Fähigkeit auf, Muster und Anomalien in großen Datenmengen zu erkennen und daraus zu lernen. Mit dieser Unterstützung können wir aber nicht nur Phishing-Versuche leichter erkennen oder polymorphe Schadprogramme adressieren. Vielmehr eröffnet uns der konstruktive Einsatz offensiver KI-Methoden ein spannendes Anwendungsfeld. Beispielsweise, um Schwachstellen in der Infrastruktur zu identifizieren und damit verbundene Risiken frühzeitig zu beseitigen.

Ohne den Faktor Mensch geht es nicht

Zum Glück für uns Sicherheitsexperten ist maschinelles Lernen gut erforscht, so dass wir unseren Werkzeugkasten bereits heute sinnvoll ergänzen können. Nichtsdestotrotz ist defensive KI lediglich ein Baustein im Gesamtinstrumentarium, mit dem wir der neuen Bedrohungslage mit offensiver KI begegnen. Dabei spielt auch eine Rolle, dass die defensiven KI-Verfahren meist noch präziser werden müssen, damit sie nicht zu viele falsche Alarme verursachen. Für einen wirksamen Schutz ist vielmehr das Kombinieren von KI mit regelbasierten Erkennungsmethoden – und vor allem menschlicher Expertise – erforderlich. Denn letztlich entscheiden die Erfahrung und das persönliche Urteilsvermögen darüber, ob es sich bei einem erkannten Vorgang tatsächlich um einen Angriff handelt oder nicht. KI kann wertvolle Interpretationshinweise liefern, aber ohne signaturbasierte Erkennung, durchdachte Konzepte und Prozesse sowie die Erfahrung der Analysten im Security Operations Center (SOC) würde eine Security-Strategie definitiv zu kurz greifen.

Fazit: Chance oder Herausforderung?

Die Antwort auf die Frage, ob KI der IT-Sicherheit mehr nützt oder schadet, geht am Thema vorbei. KI ist gekommen, um zu bleiben. Während Angreifer fortgeschrittene KI-Methoden nutzen, um ihre Angriffe zu verfeinern, bieten uns defensive KI-Technologien neue Möglichkeiten, diese Bedrohungen effektiv zu erkennen und zu bekämpfen. Der künftige Standard in der Cyberabwehr wird daher ein umfassender Sicherheitsansatz mit integrierten KI-Technologien sein.

Vorher gibt es jedoch etwas Wichtiges zu beachten: Bevor ein Unternehmen mit dem Aufbau eines neuen Sicherheitsstandards mit integrierten KI-Methoden beginnen kann, sollte es unbedingt Transparenz über die eigene Infrastruktur hergestellt haben. Ein bewährter Ansatz hierfür besteht darin, ein Security Information and Event Management (SIEM) System zu implementieren. Indem es Ereignisse aus unterschiedlichsten Datenquellen konsolidiert, schafft das SIEM eine valide Datenbasis für defensive KI-Methoden. Erst dann können Verhaltensmuster und Gesetzmäßigkeiten überhaupt im ganzheitlichen Kontext der eigenen Umgebung sichtbar werden, so dass sich die Verfahren ein Gesamtbild machen und davon lernen können.

Sie möchten die Voraussetzung für den Einsatz defensiver KI-Methoden schaffen? Unser SIEM schafft die ideale Grundlage dafür. Jetzt hier mehr erfahren.